Das CAS-Ranking: Wer ist der „König der Lecks“?

Hier die Faktenlage der großen Verschlüsselungssysteme und wie sie in die Knie gezwungen wurden. Platz…

Das Trojanische Paket: Die Anatomie des 142-Byte-Coups

Von fallenden Festungen und dem Fluch der Service-Backdoors In der Pay-TV-Verschlüsselung gibt es ein ehernes…

Der unsichtbare Krieg: 40 Jahre Pay-TV-Hacks und die Evolution der Verschlüsselung

Eine Chronologie von der analogen Bastlerzeit bis zum modernen IPTV-Wettrüsten Die Geschichte des Pay-TV ist…

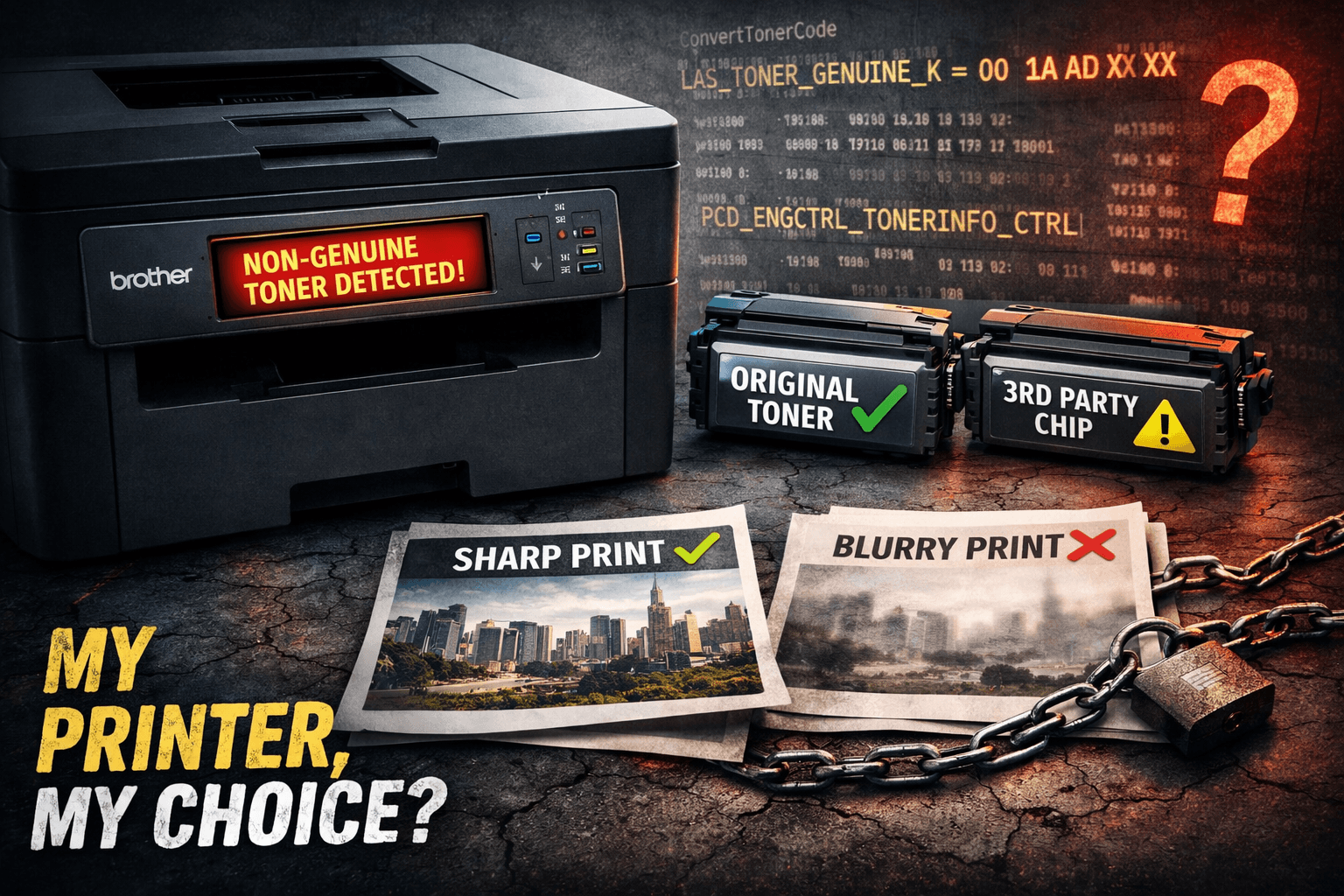

Eigentlich mag ich keine Politik – Aber jetzt reicht’s: Mein offener Brief an die Entscheidungsträger

Ich bin ehrlich: Ich bin kein Fan von Politik. Ich schalte oft ab, wenn Talkshows…

Pay-TV-Security: Von SK 1 bis zum „Game Over“ durch Key-Leaks

In der Welt des digitalen Fernsehens (DVB) ist Sicherheit kein Zustand, sondern ein Wettrüsten. Wer…

CI+ Rolling Keys: Die Illusion dynamischer Sicherheit

CI+ mit sogenannten Rolling Keys wird von Anbietern als sicherheitstechnisches Upgrade beworben. Die Idee klingt…

Die ROBERT-Formel: Wie Du in Minuten knackst, wofür Computer Jahre brauchen würden

Von Robert S. | Dezember 2025 Stell Dir vor, Du stehst vor einem Safe mit…

Tang Nano 4K – Dein Einstieg in die Welt der FPGAs ist hier!

Du möchtest die Grenzen von Mikrocontrollern sprengen, eigene digitale Schaltungen entwerfen oder sogar einen eigenen…

FPGA Password Cracker Projekt – Post-Mortem

Das Ziel PKZIP-verschlüsselte Archive mit einem Tang Nano 4K FPGA knacken. Die Idee: Parallele Hardware-Engines…

GrowMaster – Die modulare Grow-Hardware-Familie

Die GrowMaster-Familie ist ein flexibles, skalierbares System zur Überwachung und Steuerung von Grow-Umgebungen. Sie besteht…